يعرف مزود خدمة الإنترنت (ISP) الخاص بك متى تستخدم شبكة Tor، لكنه لا يستطيع رؤية ما تفعله تحديدًا. على الرغم من أن استخدام متصفح Tor وشبكة Tor يمنحك شعورًا كاملاً بإخفاء الهوية، فقد تتفاجأ بالقيود المفروضة عليه وكيف يمكن أن يكشف استخدامك له عن هويتك. استخدام Tor يخفي نشاطك الفعلي، لكن حقيقة استخدامك له تبقى مرئية لمزود الخدمة.

روابط سريعة

كيف يُخفي Tor نشاطك عن مزود خدمة الإنترنت (ISP)

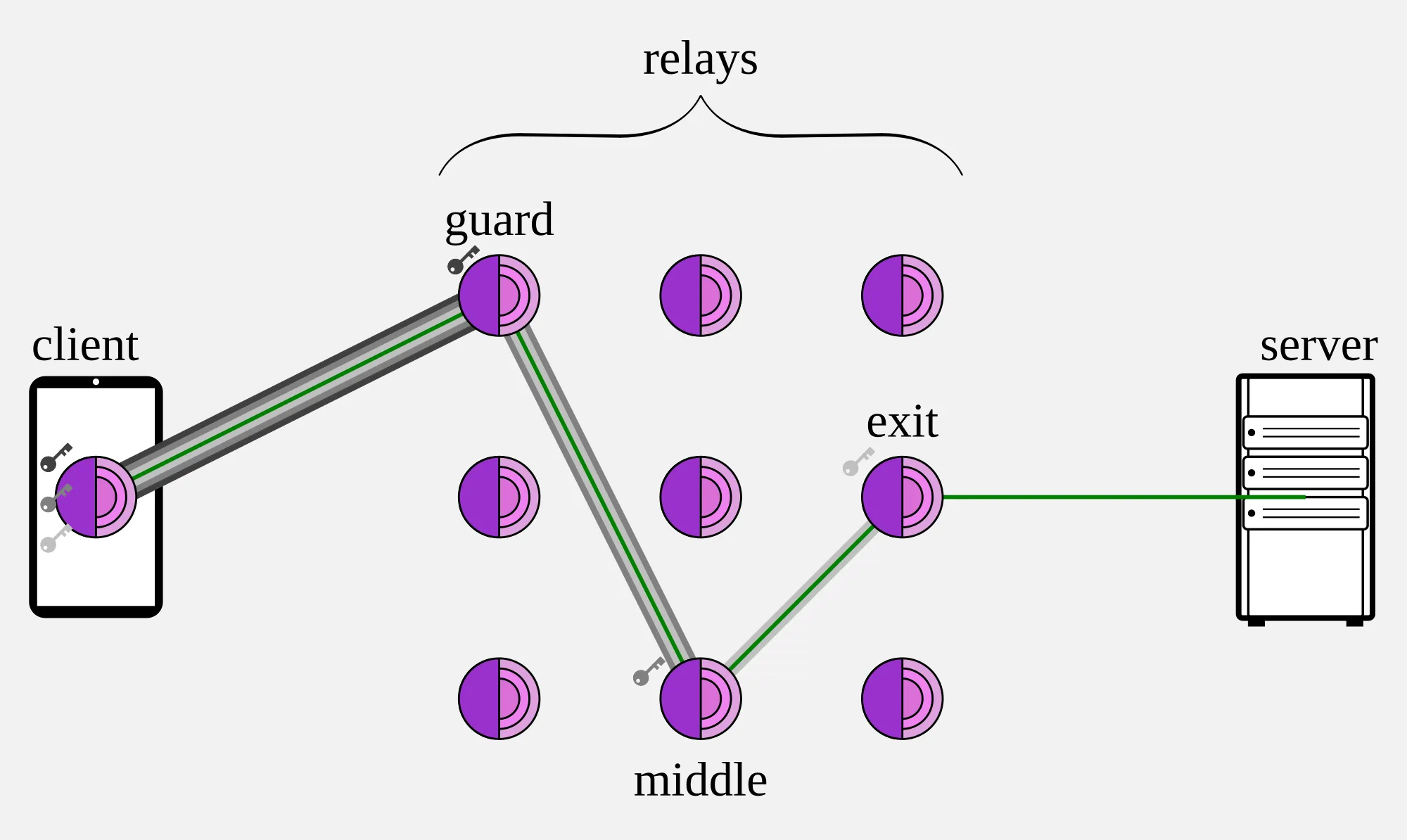

يعمل Tor عن طريق توجيه حركة مرور الإنترنت الخاصة بك عبر عدة خوادم قبل أن تصل إلى وجهتها النهائية. عندما تستخدم Tor، يتم تشفير بياناتك في ثلاث طبقات وتمر عبر ثلاثة أنواع مختلفة من العُقد: عقدة الدخول (entry node)، والعقدة الوسطى (middle node)، وعقدة الخروج (exit node). تعرف كل عقدة فقط من أين أتت البيانات وإلى أين يجب أن تذهب بعد ذلك، ولكن لا تعرف أي عقدة بمفردها المسار الكامل من جهاز الكمبيوتر الخاص بك إلى موقع الويب الذي تزوره.

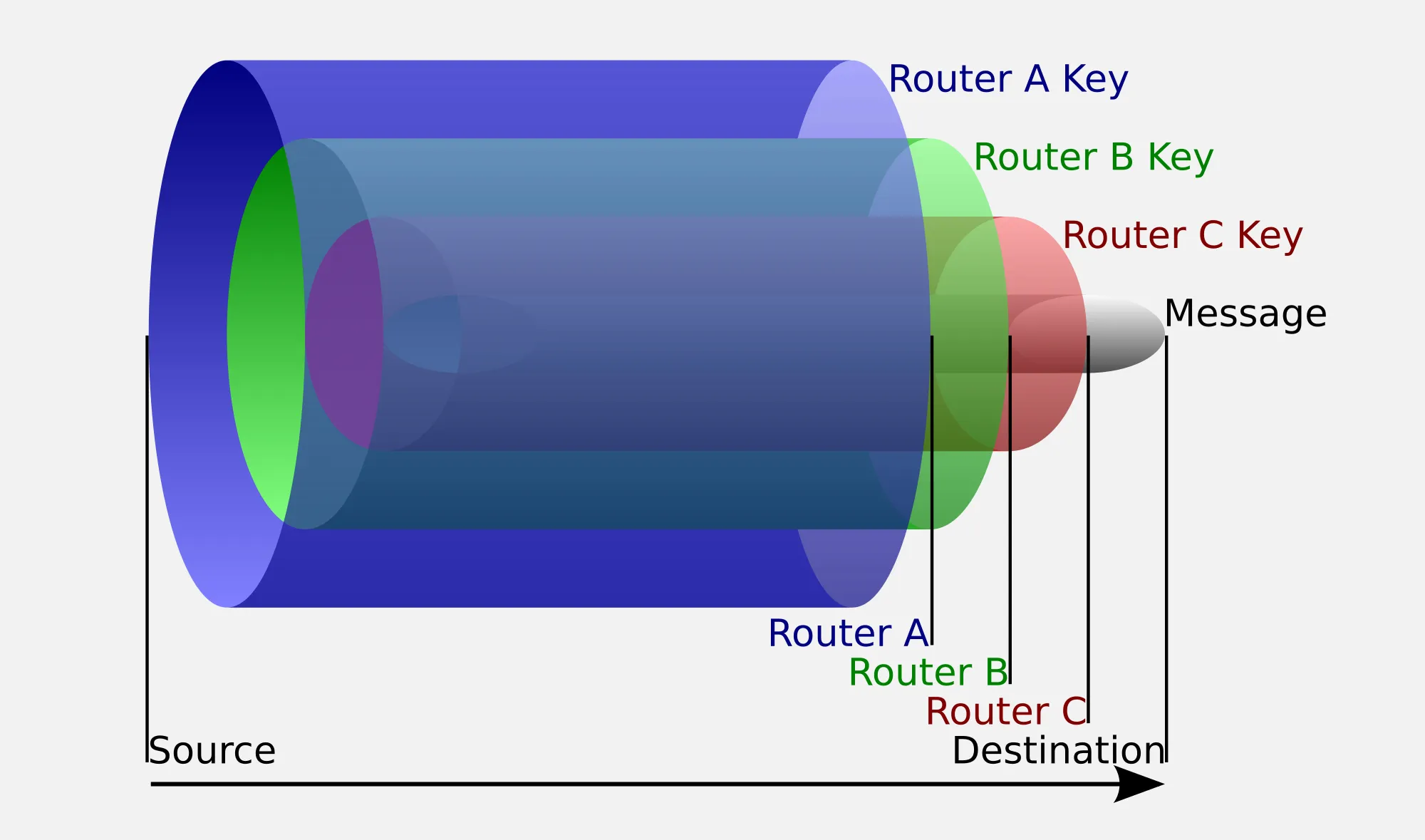

إليك كيفية عمل هذه العملية بالفعل. عندما تريد زيارة موقع ويب باستخدام Tor، يقوم المتصفح الخاص بك أولاً بتشفير طلبك ثلاث مرات باستخدام المفاتيح العامة من كل عقدة من العقد الثلاث التي يخطط لاستخدامها. يرسل جهاز الكمبيوتر الخاص بك هذه الحزمة المشفرة ثلاثيًا إلى عقدة الدخول، والتي تزيل الطبقة الأولى من التشفير وتعيد توجيه البيانات إلى العقدة الوسطى. تقوم العقدة الوسطى بإزالة الطبقة الثانية وإرسالها إلى عقدة الخروج، والتي تزيل الطبقة الأخيرة وتعيد توجيه طلبك إلى موقع الويب الفعلي.

يمنع هذا النظام مزود خدمة الإنترنت (ISP) الخاص بك من رؤية مواقع الويب التي تزورها، حيث أنه يرى فقط حركة مرور مشفرة تذهب إلى عقدة Tor الأولى. يعرف مزود خدمة الإنترنت (ISP) الخاص بك أنك تتصل بعقدة دخول Tor، لكنه لا يستطيع رؤية أنك تحاول بالفعل الوصول إلى Facebook أو Gmail أو أي موقع ويب محدد آخر. يرى موقع الويب الذي تزوره عنوان IP الخاص بعقدة الخروج، وليس عنوان IP الحقيقي الخاص بك، مما يساعد على حماية هويتك من مواقع الويب نفسها. هذه الآلية المعروفة باسم “إخفاء الهوية عبر Tor” تحافظ على خصوصيتك.

يجعل التشفير الذي يستخدمه Tor من المستحيل تقريبًا على مزود خدمة الإنترنت (ISP) الخاص بك فك تشفير حركة المرور الخاصة بك ومعرفة ما تفعله عبر الإنترنت. حتى إذا أراد مزود خدمة الإنترنت (ISP) الخاص بك اعتراض بياناتك وتحليلها، فإنه سيرى فقط معلومات مشوشة لا تكشف عن نشاط التصفح الفعلي الخاص بك. هذا يضمن لك تصفحًا آمنًا ومجهولًا.

ما الذي يمكن لمزود خدمة الإنترنت (ISP) رؤيته وما لا يُمكنه رؤيته عند استخدام Tor

على الرغم من أن Tor يقوم بعمل ممتاز في إخفاء نشاط التصفح الخاص بك، إلا أن مزود خدمة الإنترنت (ISP) الخاص بك لا يزال بإمكانه اكتشاف بعض الأشياء المتعلقة باستخدامك للإنترنت. يمكنه معرفة أنك تستخدم Tor في المقام الأول لأن مزود خدمة الإنترنت الخاص بك يمكنه رؤية أنك تتصل بعقد إدخال Tor المعروفة. معظم عقد إدخال Tor مدرجة علنًا، لذلك يمكن لمزودي خدمة الإنترنت التحقق بسهولة مما إذا كنت تتصل بأحد هذه الخوادم.

يمكن لمزود خدمة الإنترنت الخاص بك أيضًا رؤية مقدار البيانات التي ترسلها وتستقبلها أثناء استخدام Tor، جنبًا إلى جنب مع وقت اتصالاتك. إنه يعرف متى تبدأ في استخدام Tor، ومدة بقائك متصلاً، ومقدار حركة المرور التي تمر عبره تقريبًا خلال جلستك. لا تكشف هذه البيانات الوصفية عن مواقع الويب المحددة التي تزورها، ولكنها تقدم صورة عامة لأنماط استخدامك لـ Tor.

ومع ذلك، هناك قيود مهمة على ما يمكن لمزود خدمة الإنترنت الخاص بك ملاحظته. لا يمكنه رؤية مواقع الويب المحددة التي تزورها، أو المحتوى الذي تقوم بتنزيله، أو عمليات البحث التي تجريها أثناء استخدام Tor. لا يمكن لمزود خدمة الإنترنت الخاص بك أيضًا قراءة رسائلك أو رؤية بيانات اعتماد تسجيل الدخول الخاصة بك أو الوصول إلى أي معلومات حساسة أخرى ترسلها عبر شبكة Tor لأن بياناتك مشفرة قبل مغادرة جهاز الكمبيوتر الخاص بك. هذا يشمل كلمات المرور والمعلومات المالية الحساسة.

إذا كنت تريد منع مزود خدمة الإنترنت الخاص بك من معرفة أنك تستخدم Tor، ففكر في استخدام VPN. تعمل VPN كنفق آمن بين جهازك والإنترنت، وهو أحد الأسباب الرئيسية للاشتراك في خدمة VPN ذات سمعة طيبة. عندما تتصل بـ Tor من خلال VPN، سيرى مزود خدمة الإنترنت الخاص بك فقط أنك متصل بخادم VPN، وليس أنك تستخدم Tor. هذا يجعل نشاطك يبدو وكأنه حركة مرور VPN عادية، مما يقلل من احتمالية لفت الانتباه أو الشك من مزود خدمة الإنترنت الخاص بك. استخدام VPN مع Tor يعزز الخصوصية بشكل كبير.

هل استخدام Tor آمن؟

يُعتبر استخدام Tor آمنًا ويوفر حماية قوية للخصوصية، ولكنه ليس مثاليًا. الطريقة الأسهل والأكثر موثوقية لاستخدام “Tor” هي من خلال متصفح Tor الرسمي، المصمم للحفاظ على أمان اتصالك وخصوصية هويتك. إذا حاولت طرقًا أخرى للوصول إلى شبكة Tor، فيجب أن تكون حذرًا بشأن إعداداتك وأن تفهم كيفية عمل أدواتك، لأن الأخطاء أو ضعف ممارسات الأمن السيبراني يمكن أن يضعف خصوصيتك.

فيما يتعلق بالتعارض المحتمل مع القانون، فإن استخدام “Tor” نفسه قانوني تمامًا في الولايات المتحدة ومعظم البلدان الأخرى. تحاول وكالات إنفاذ القانون والحكومات الاستبدادية أحيانًا حظر أو مراقبة استخدام “Tor”، ولكن استخدام البرنامج لن يعرضك لمشاكل قانونية في معظم الأماكن. ومع ذلك، فإن أي دولة لديها قوانين صارمة تحيط بالتشفير ستختلف بالتأكيد، مثل الصين وروسيا وإيران وبيلاروسيا وتركمانستان. تحقق دائمًا من القوانين المحلية قبل تشغيل “Tor”، فقد تكون مخالفًا للقانون دون أن تدرك ذلك.

يعتمد العديد من المستخدمين الشرعيين على “Tor”، بمن فيهم الصحفيون والناشطون والأفراد المهتمون بالخصوصية الذين يرغبون في حماية أنشطتهم عبر الإنترنت من المراقبة. لذلك، لا داعي للقلق عند استخدام “Tor”.

ومع ذلك، يحتوي البرنامج على بعض العيوب العملية التي يجب أن تأخذها في الاعتبار. اتصالات “Tor” أبطأ بكثير من تصفح الإنترنت العادي لأن حركة المرور الخاصة بك يجب أن ترتد عبر خوادم متعددة. تحظر بعض مواقع الويب أيضًا الاتصالات من نقاط الخروج المعروفة لـ “Tor”، مما يعني أنك قد لا تتمكن من الوصول إلى خدمات معينة أثناء استخدام المتصفح.

بشكل عام، يوفر “Tor” حماية قوية للمستخدمين الذين يحتاجون إلى إخفاء هويتهم عبر الإنترنت، ولكن يجب أن تفهم قيوده واستخدامه كجزء من استراتيجية خصوصية أوسع بدلاً من الاعتماد عليه كأداتك الأمنية الوحيدة.