يُعد تنزيل الملفات من الإنترنت أمرًا محفوفًا بالمخاطر، حيث تتنكر البرامج الضارة وأحصنة طروادة وبرامج الفدية في شكل تنزيلات غير ضارة. من الأفضل دائمًا أن تكون آمنًا بدلاً من أن تندم، ولهذا السبب يجب عليك دائمًا التحقق من سلامة التنزيلات قبل فتحها. يعد فحص سلامة الملفات التي تم تنزيلها خطوة أساسية لحماية جهازك وبياناتك من التهديدات السيبرانية المحتملة. استخدم أدوات فحص الفيروسات الموثوقة وخدمات التحليل عبر الإنترنت لضمان سلامة ملفاتك قبل تشغيلها.

روابط سريعة

6. استخدام أمان Windows (أو برنامج مكافحة الفيروسات المدمج)

أسهل طريقة للتحقق من التنزيلات هي باستخدام أمان Windows، المثبت بالفعل على جهاز الكمبيوتر الخاص بك. يعمل أمان Windows (المعروف سابقًا باسم Windows Defender) في الخلفية ولكنه يمكنه فحص الملفات المشبوهة التي تقوم بتنزيلها. يعتبر فحص الملفات التي تم تنزيلها جزءًا أساسيًا من ممارسات الأمن السيبراني.

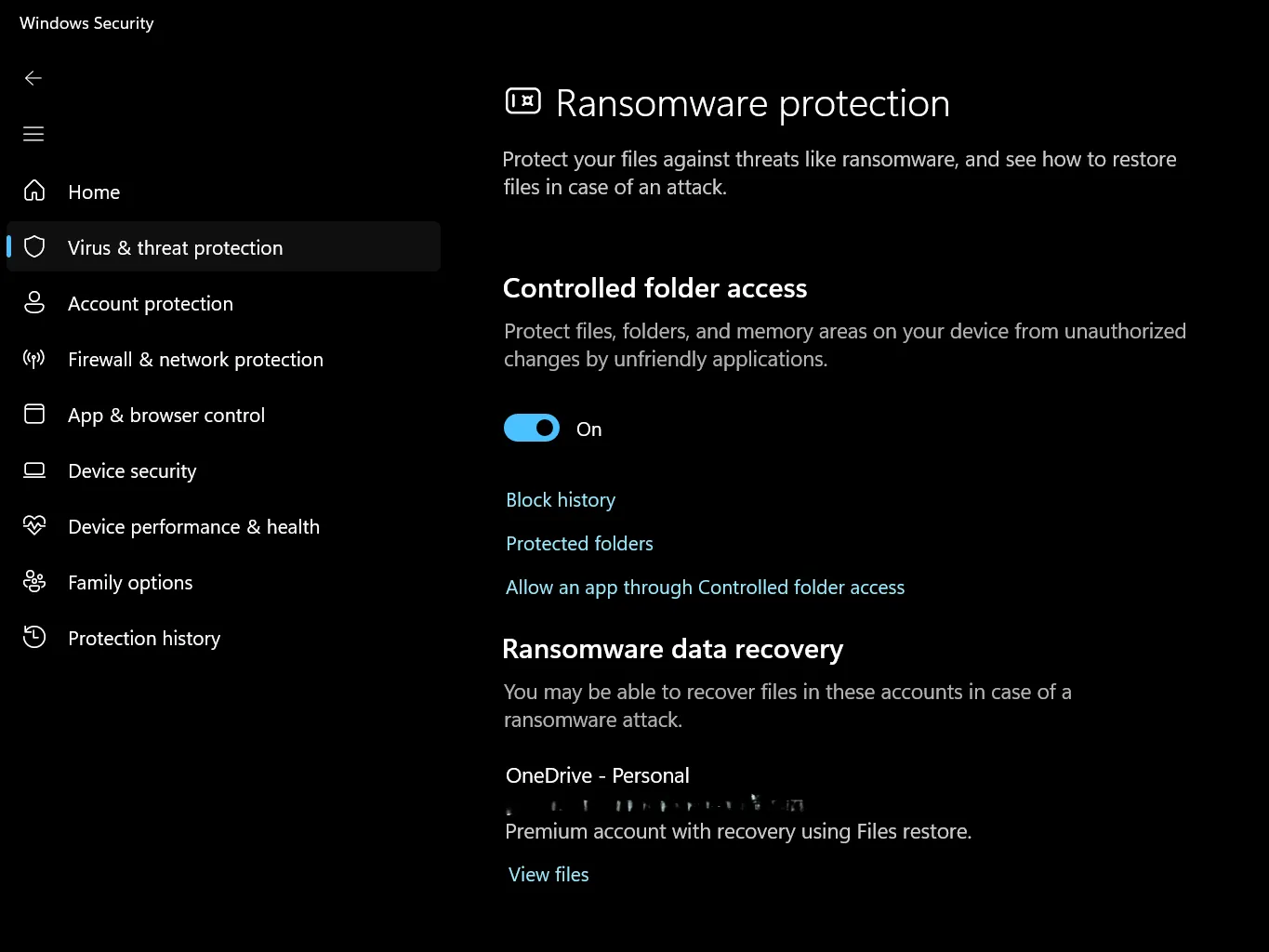

لفحص ملف، انقر بزر الماوس الأيمن عليه وانقر فوق Scan with Windows Security من القائمة. يستغرق الفحص عادةً ثوانٍ معدودة ويوفر راحة بال فورية. لتحقيق أقصى قدر من الحماية، تأكد من تمكين الحماية من برامج الفدية في إعدادات أمان Windows.

ولكن، ماذا عن برامج مكافحة الفيروسات المدفوعة الفاخرة؟ بصراحة، تحسن أمان Windows بشكل كبير على مر السنين. ما لم تكن تتعامل مع بيانات حساسة للغاية أو تزور زوايا مشبوهة من الإنترنت بانتظام، فإن الحماية المدمجة تتعامل مع معظم التهديدات بفعالية. إنه يعمل بشكل جيد بشكل خاص عند إقرانه بـ قائمة التحقق الأمنية الأساسية لنظام التشغيل Windows 11.

يتمتع نظاما التشغيل Mac و Linux بحماية مدمجة مماثلة، على الرغم من أنها تعمل بشكل مختلف. بغض النظر عن نظام التشغيل الخاص بك، قم دائمًا بإجراء فحص قبل فتح الملفات التي تم تنزيلها، وخاصة الملفات القابلة للتنفيذ (.exe) أو ملفات البرامج النصية التي قد تقوم بتشغيل تعليمات برمجية ضارة على نظامك.

5. التحقق من امتدادات الملفات قبل فتحها

إحدى أقدم الحيل في دليل مجرمي الإنترنت هي إخفاء الملفات الضارة بامتدادات وهمية. قد يكون الملف الذي يبدو بريئًا باسم “photo.jpg” في الواقع “photo.jpg.exe” ينتظر إحداث فوضى في جهاز الكمبيوتر الخاص بك. هذه التقنية تُعرف بـ “انتحال الامتداد” وتستغل ضعف المستخدم في التعرف على أنواع الملفات الحقيقية.

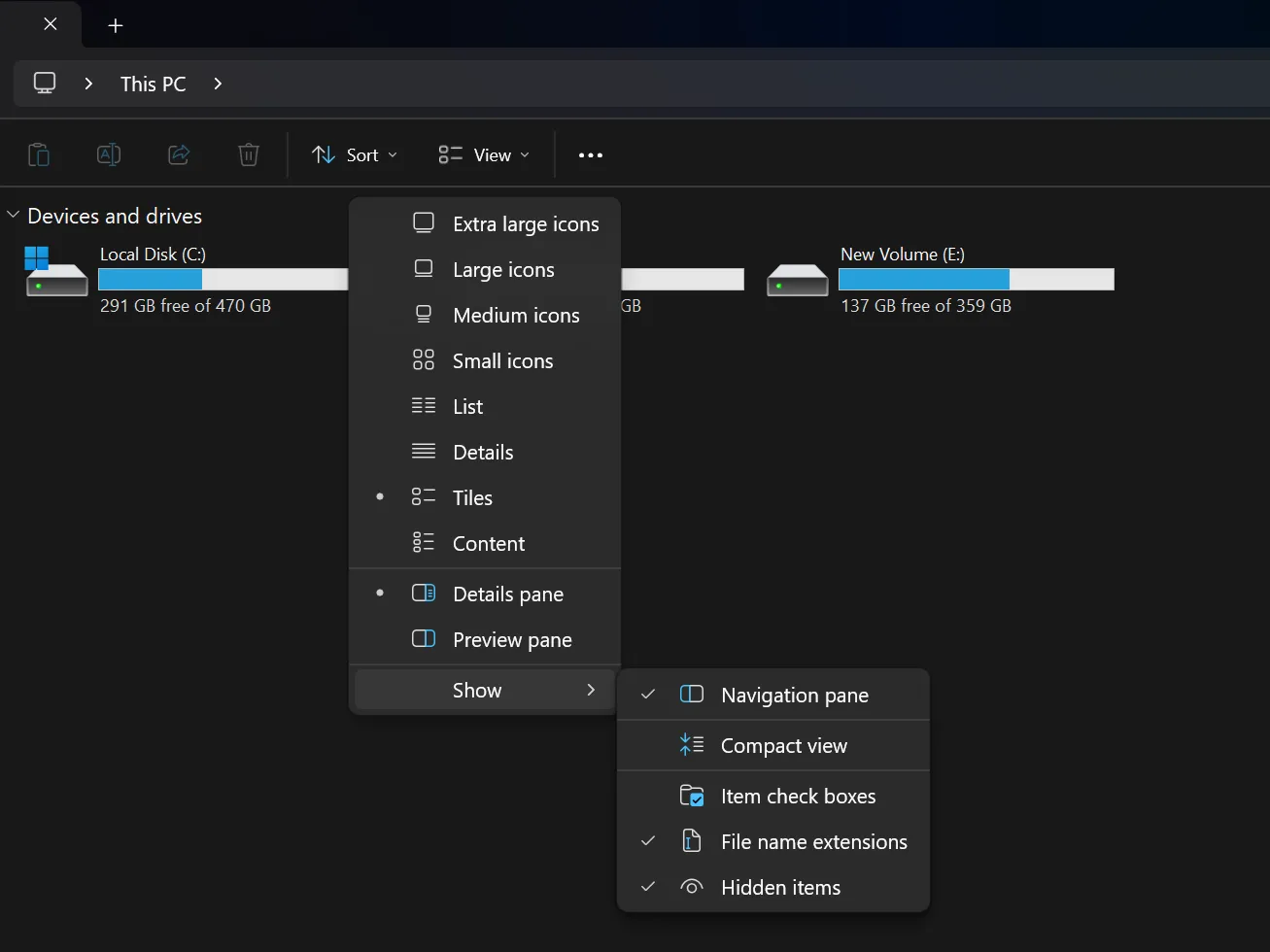

بشكل افتراضي، يخفي نظام التشغيل Windows امتدادات الملفات، وهو ما يصب في مصلحة المتسللين. ومع ذلك، يمكنك تعديل إعدادات Windows لعرض كل امتداد ملف. يمنحك هذا التغيير البسيط طبقة ضرورية من الحماية ضد البرامج الضارة المتخفية. خبراء الأمن السيبراني يوصون بشدة بتفعيل هذه الخاصية.

يجب أن تكون حذرًا من الملفات التنفيذية (exe. و bat. و cmd. و vbs. و js. و wsf. و scr.) من مصادر غير معروفة. يمكن لأنواع الملفات هذه تشغيل التعليمات البرمجية على جهاز الكمبيوتر الخاص بك دون قيود كبيرة. لذا، اكتشف وتجنب ملفات EXE الضارة هذه لتنقذ نفسك من المشاكل. علاوة على ذلك، يمكن أن تحتوي المستندات التي تحتوي على وحدات ماكرو (docm. و xlsm.) أيضًا على تعليمات برمجية ضارة. هذه الملفات غالبًا ما تُستخدم في هجمات التصيد الاحتيالي.

انتبه بشكل خاص للامتدادات المزدوجة مثل “invoice.pdf.exe” أو “movie.mp4.scr” التي تحاول إخفاء طبيعتها الحقيقية. يكشف الامتداد الثاني عن ماهية الملف حقًا، بغض النظر عن الرمز المعروض. هذا تكتيك شائع يستخدمه المهاجمون لتجاوز فحص المستخدم السطحي.

4. استخدام خدمات فحص الفيروسات عبر الإنترنت

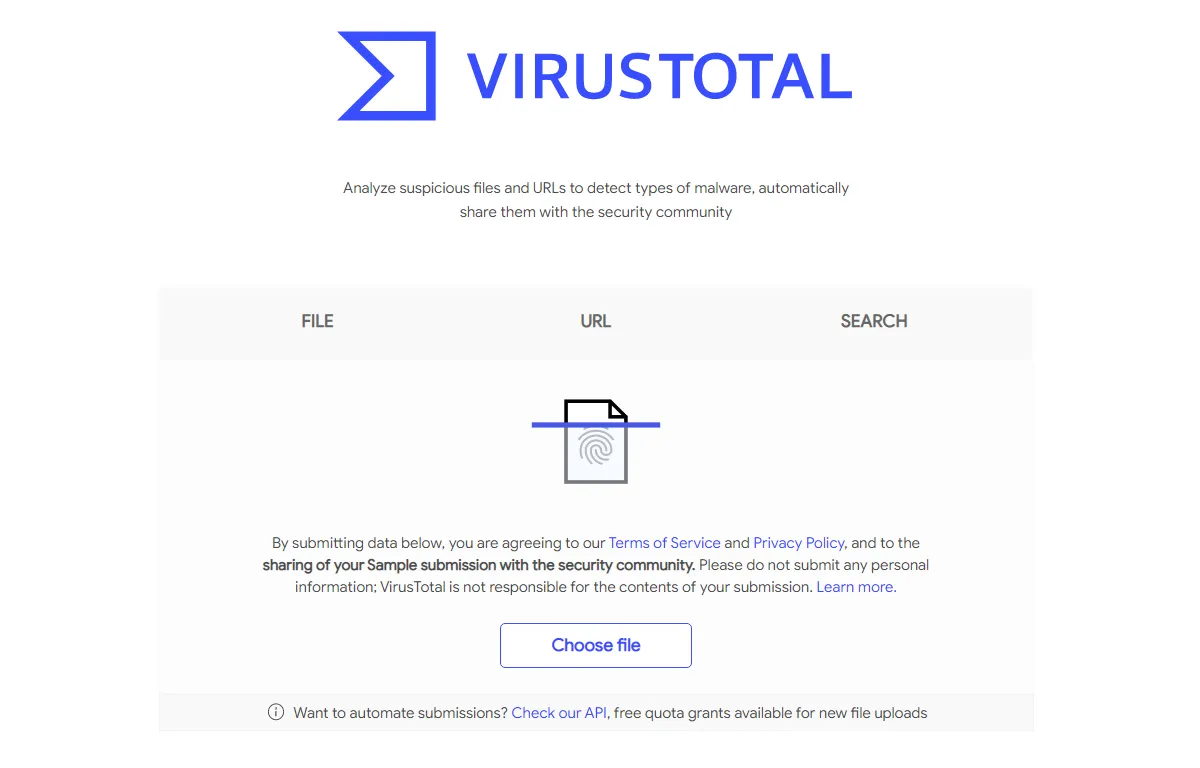

إذا كنت لا تزال غير متأكد من أحد الملفات، فاحصل على رأي ثانٍ. تقوم أدوات فحص الفيروسات عبر الإنترنت مثل VirusTotal بتحليل ملفاتك المشبوهة باستخدام العشرات من محركات مكافحة الفيروسات في وقت واحد، وهو ما يعد أكثر ملاءمة من الاعتماد على ماسح ضوئي واحد.

يعد استخدام VirusTotal والأدوات المماثلة أمرًا مباشرًا: قم بتحميل الملف المشكوك فيه إلى موقع الويب وانتظر النتائج. يعرض VirusTotal عدد محركات الأمان التي تزيد عن 70 محركًا والتي صنفت ملفك على أنه مشبوه. يقلل هذا النهج الجماعي بشكل كبير من فرصة تسلل البرامج الضارة دون أن يتم اكتشافها. تعتبر خدمات فحص الفيروسات أونلاين أداة قوية في الكشف عن التهديدات.

تعتبر هذه الماسحات الضوئية عبر الإنترنت مفيدة لأنها تعمل بغض النظر عن نظام التشغيل الخاص بك. إنها مفيدة جدًا لأنواع الملفات الغريبة التي قد لا يتم تحسين برنامج مكافحة الفيروسات الخاص بك لاكتشافها. تذكر فقط أن الملفات التي تقوم بتحميلها إلى هذه الخدمات يتم تخزينها عادةً على خوادمها، لذا تجنب إرسال مستندات شخصية حساسة. يجب الحذر عند استخدام أدوات فحص الفيروسات المجانية عبر الإنترنت، وتجنب تحميل أي معلومات حساسة.

3. التحقق من التواقيع الرقمية وتجزئة الملفات (File Hashes)

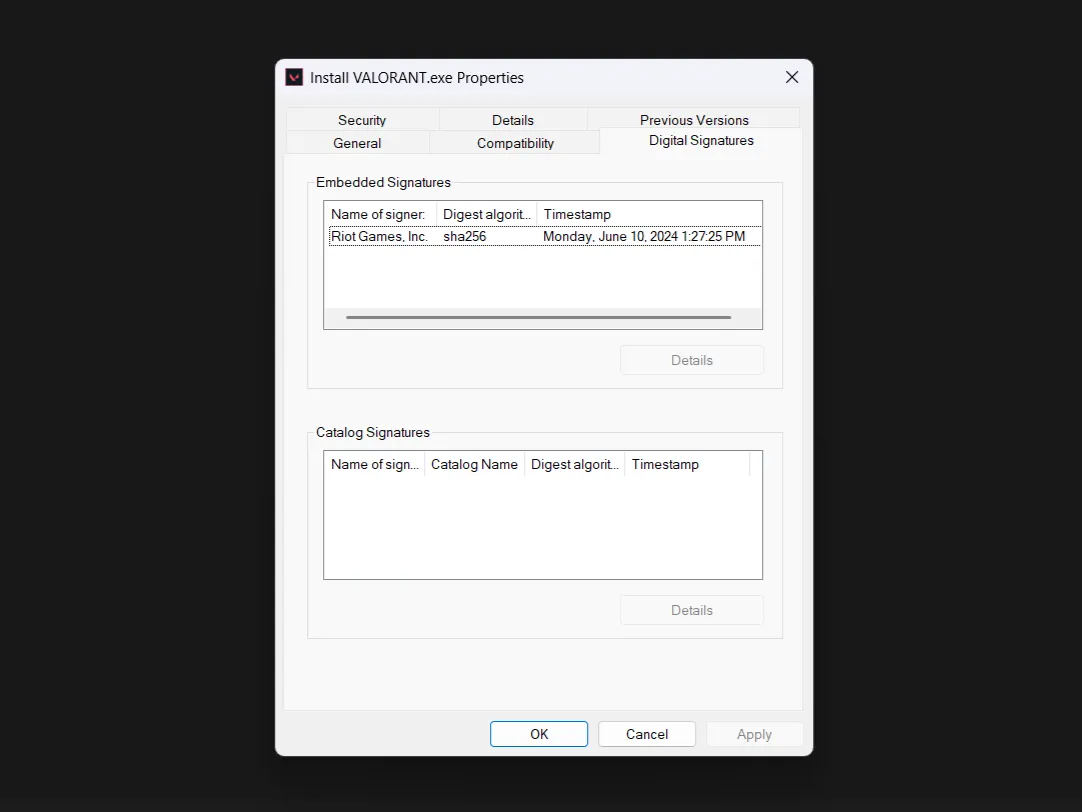

تقوم شركات البرمجيات الشرعية بتوقيع ملفاتها رقميًا، مما يتحقق من أصالتها. إذا كانت التواقيع الرقمية لملف مفقودة أو تظهر ناشرًا غير معروف، فهذه علامة حمراء تستحق التحقيق. لحسن الحظ، يمكننا التحقق من التواقيع الرقمية لملف في نظام التشغيل Windows. للقيام بذلك، انقر بزر الماوس الأيمن فوق أي برنامج تم تنزيله، وحدد خصائص (Properties)، ثم تحقق من علامة التبويب التواقيع الرقمية (Digital Signatures).

تعتبر تجزئة الملفات (File hashes) أيضًا فحصًا أمنيًا مفيدًا. وهي تعمل بمثابة معرف فريد للملفات، على غرار الحمض النووي (DNA). غالبًا ما ينشر المطورون قيمة التجزئة جنبًا إلى جنب مع روابط التنزيل الخاصة بهم عند تنزيل البرامج من المصادر الرسمية. من خلال مقارنة التجزئة المنشورة مع تجزئة الملف الذي تم تنزيله، يمكنك التحقق من عدم حدوث أي تغييرات أثناء التنزيل.

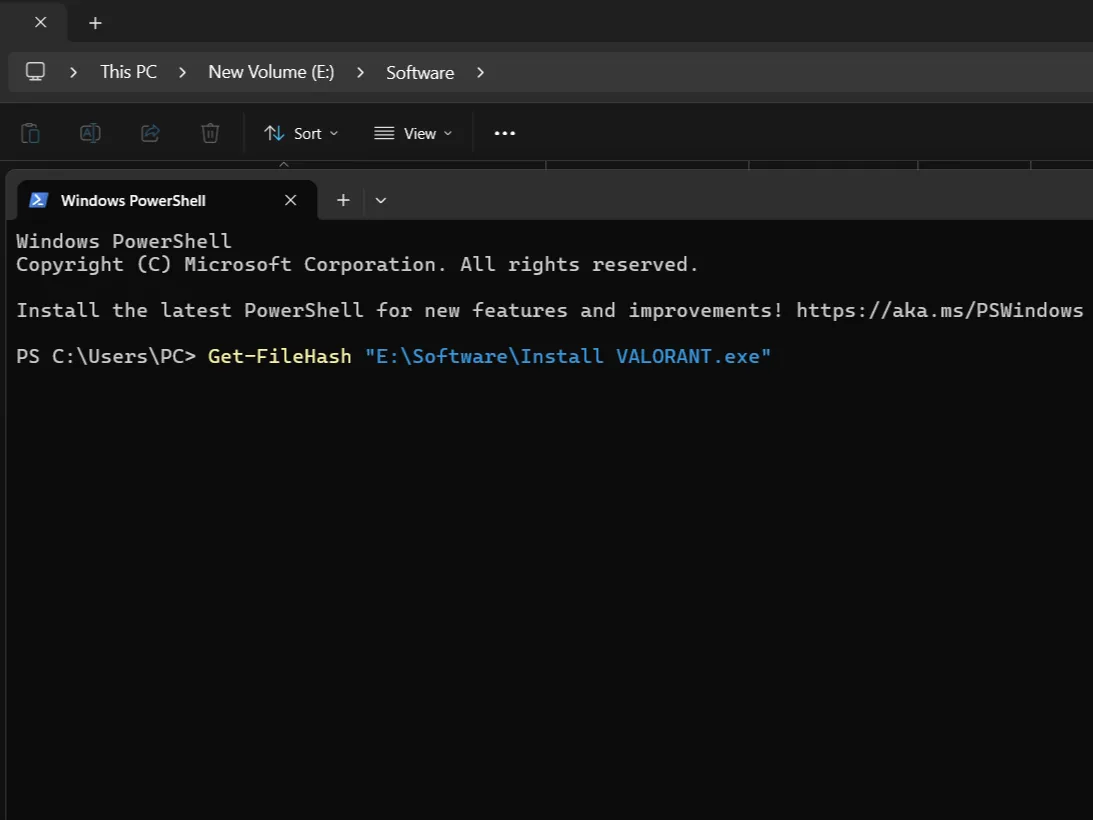

يعد إنشاء تجزئة ملف في نظام التشغيل Windows أسهل مما يبدو.

- أدخل Windows PowerShell في شريط البحث في قائمة ابدأ وافتح أفضل تطابق.

- في PowerShell، اكتب Get-FileHash، واضغط على مسافة، متبوعًا بمسار الملف، واضغط على Enter. يمكنك نسخ مسار الملف من شريط عنوان مستكشف ملفات Windows.

قارن هذا الإخراج بالتجزئة المنشورة للمطور – يجب أن تتطابق تمامًا. تعتبر خطوة التحقق هذه مهمة لتحديثات البرامج وأدوات الأمان، حيث يمكن أن تشير حتى التعديلات الصغيرة إلى التلاعب.

2. تشغيل الملفات المشبوهة في بيئة الاختبار المعزولة (Sandbox)

قد تصادف أحيانًا ملفات تبدو مشبوهة، ولكنك لا تزال بحاجة إلى فتحها. بدلًا من المخاطرة بنظامك الرئيسي، فكر في تشغيلها في بيئة الاختبار المعزولة (Sandbox)، وهي بيئة سطح مكتب خفيفة الوزن مصممة لاختبار البرامج المشكوك فيها. إذا تبين أن الملف ضار، فإن الضرر يقتصر على بيئة الاختبار المعزولة.

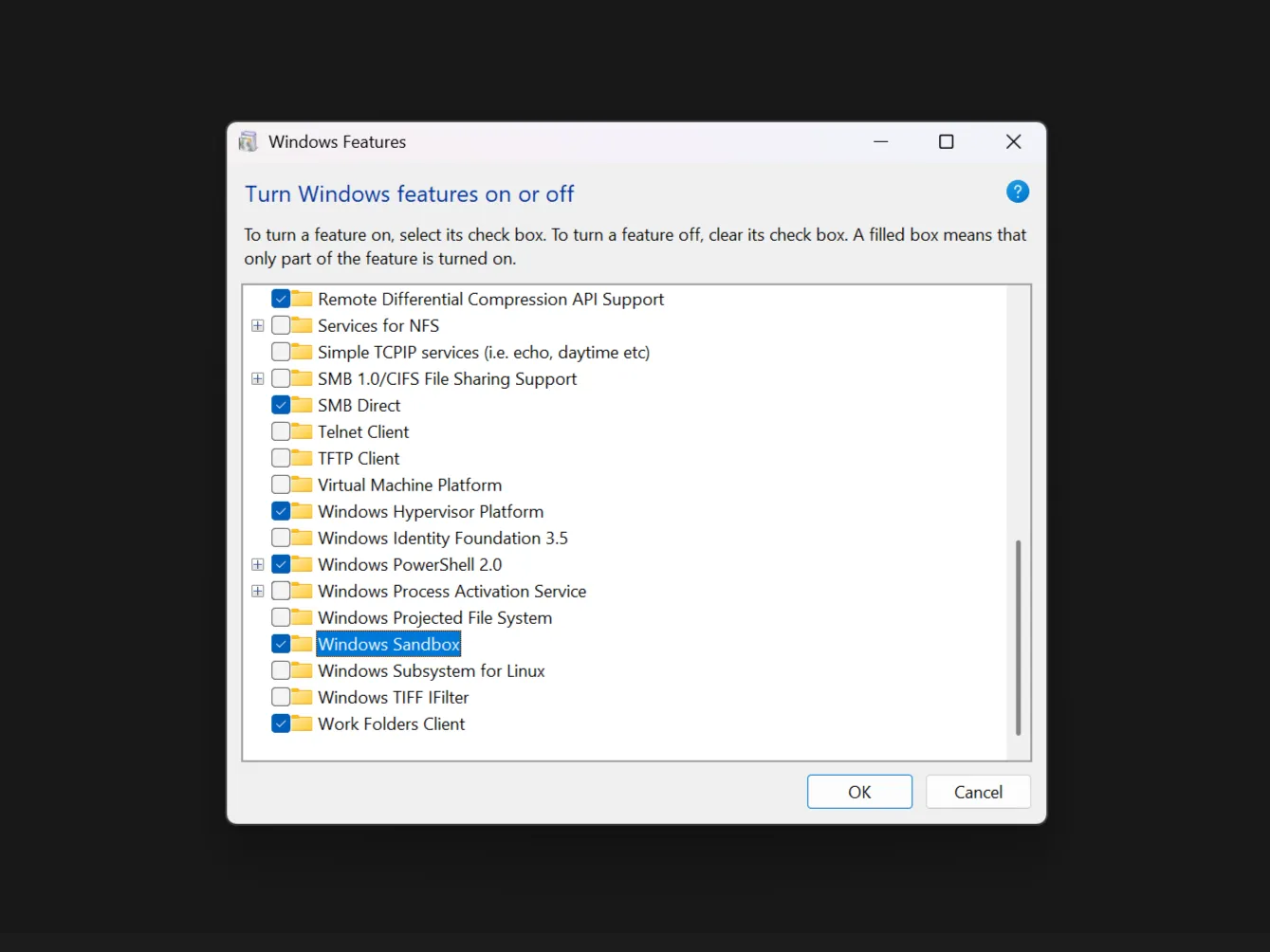

إذا كان لديك Windows 10 أو 11 Pro، فيمكنك الوصول مباشرةً إلى Windows Sandbox. يستغرق الأمر بضع دقائق فقط لـ تمكين وإعداد Windows Sandbox، مما يوفر شبكة أمان فورية لاختبار التنزيلات المشبوهة.

أليس لديك Windows Pro؟ لا مشكلة، يمكنك استخدام أدوات الاختبار المعزولة المجانية عبر الإنترنت، مثل ANY.RUN و Hybrid Analysis. تتيح لك هذه الأدوات تحميل الملفات ومشاهدتها وهي تعمل في بيئة آمنة. يمكن للبعض حتى إنشاء تقارير توضح بالضبط ما حاول الملف القيام به – الوصول إلى الشبكات وتعديل مفاتيح التسجيل وإنشاء ملفات مخفية وما إلى ذلك.

بعد الاختبار، تختفي البيئة بأكملها، وتأخذ معها أي برامج ضارة محتملة. إذا كنت تختبر الملفات غير المعروفة بشكل متكرر، ففكر في إعداد جهاز افتراضي مخصص يمكنك إعادة تعيينه بسهولة بعد كل استخدام، مما يوفر طبقة إضافية من الأمان.

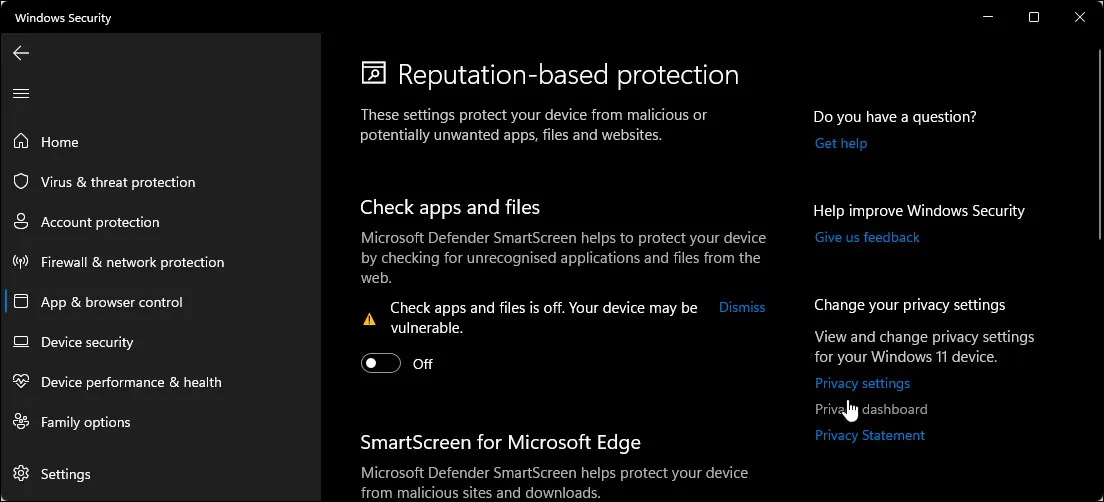

1. تجنب تعطيل تحذيرات الأمان أو SmartScreen

جميعنا مررنا بذلك – أنت في عجلة من أمرك لتثبيت شيء ما، وتستمر تحذيرات الأمان المزعجة في الظهور. “Windows حمى جهاز الكمبيوتر الخاص بك.” “قد يكون هذا الملف خطيرًا.” إن إغراء النقر فوق تشغيل على أي حال أو تعطيل هذه الحمايات بشكل دائم قوي، خاصة عندما تكون واثقًا من أن الملف آمن.

ومع ذلك، توجد تحذيرات الأمان هذه لسبب وجيه، حيث أن Windows SmartScreen وميزات الحماية المماثلة تنقذ الأنظمة من العدوى. في الواقع، غالبًا ما تكتشف البرامج الضارة التي تفوتها برامج مكافحة الفيروسات التقليدية لأنها تحلل السمعة وأنماط السلوك بدلاً من مجرد تواقيع الملفات. تعتبر ميزة SmartScreen جزءًا أساسيًا من استراتيجية الأمان الشاملة، حيث توفر طبقة حماية إضافية ضد التهديدات غير المعروفة.

بدلاً من تعطيل هذه الحمايات، اعتبر هذه التحذيرات فرصة للتحقق مرة أخرى من الملف باستخدام الطرق المذكورة أعلاه. وتذكر: نادرًا ما يؤدي البرنامج الشرعي إلى ظهور تحذيرات أمان متعددة. إذا رأيت عدة طبقات من التنبيهات، فعادةً ما يكون ذلك مؤشرًا قويًا على أن هناك شيئًا ما ليس على ما يرام. فحص الملفات المشبوهة باستخدام أدوات فحص الفيروسات عبر الإنترنت أو تحليلها في بيئة معزولة (Sandbox) يمكن أن يوفر مزيدًا من الأمان.