هل شعرت يومًا أن هناك من يراقبك عبر جهازك المحمول؟ إذا كان جهازك يتصرف بغرابة، فقد لا يكون الأمر مجرد وهم. لحسن الحظ، هناك طرق بسيطة لاكتشاف برامج المراقبة الخفية واستعادة السيطرة على خصوصيتك. اكتشف علامات وجود برامج تجسس على جهازك واتخذ خطوات لحماية معلوماتك الشخصية. غالبًا ما تظهر برامج التجسس وعلامات الاختراق بشكل غير متوقع، لذا فإن معرفة كيفية التعرف عليها أمر بالغ الأهمية.

روابط سريعة

1. مُراقبة السلوك غير المعتاد للكمبيوتر

من أولى العلامات التي تدل على احتمال تثبيت شخص ما لبرامج مراقبة على جهازك المحمول هي ملاحظة تغيير ملحوظ في طريقة عمله. باستخدام هذه التقنية نفسها، يمكنك اكتشاف البرامج الضارة على هاتفك الذكي.

غالبًا ما تعمل أدوات المراقبة في الخلفية، وتقوم بجمع البيانات أو تسجيل نشاطك بصمت، مما قد يؤدي إلى إجهاد النظام الخاص بك ويؤدي إلى سلوك غير عادي. إذا كان جهازك المحمول بطيئًا، ويستغرق وقتًا أطول للإقلاع، ويستنزف البطارية بشكل أسرع، أو كانت مراوحه عالية بشكل غير عادي حتى عندما لا تقوم بتشغيل تطبيقات ثقيلة، فقد يكون ذلك دليلًا على وجود خطأ ما. خبراء أمن المعلومات يؤكدون أن هذه الأعراض تستدعي فحص الجهاز.

انتبه إلى النوافذ المنبثقة، خاصة في أماكن غريبة، كما هو الحال عندما لا تتصفح، أو زيادة غير طبيعية في الإعلانات المنبثقة عبر مواقع الويب المفضلة لديك. أيضًا، انتبه إلى الأعطال المتكررة التي لا يمكنك تحديد سببها أو عمليات إعادة التشغيل غير المتوقعة. هذه الأعراض قد تشير إلى وجود برمجيات خبيثة أو برامج تجسس تعمل في الخفاء.

إذا كنت تستخدم غالبًا نقطة الاتصال المحمولة الخاصة بك لتوصيل جهازك المحمول بالإنترنت، فقد تكون الزيادة غير المتوقعة في استخدام البيانات علامة تحذير أخرى. يمكن أن تتسبب برامج المراقبة في حدوث كل هذه المشكلات. باختصار، ثق في حدسك. إذا كان جهازك المحمول لا يعمل بشكل طبيعي، فمن المحتمل أن يكون هناك مشكلة ما.

2. فحص نظامك بحثًا عن البرامج الضارة

إحدى سمات البرامج الضارة الحديثة هي أنها أكثر تخفيًا من نظيراتها القديمة، مما يجعل اكتشافها أكثر صعوبة بالطرق التقليدية، مثل ظهور النوافذ المنبثقة العشوائية. لحسن الحظ، يتم تصنيف العديد من أدوات المراقبة، وخاصة برامج تسجيل المفاتيح والتجسس، كبرامج ضارة بواسطة برامج مكافحة الفيروسات ذات السمعة الطيبة.

باستخدام هذه البرامج، يمكنك إجراء فحص كامل للنظام للمساعدة في اكتشاف التهديدات وإزالتها قبل أن تتسبب في المزيد من الضرر. قد لا تبدو أدوات الأمان المضمنة مثل Windows Defender من Microsoft و XProtect من Apple جديرة بوقتك، ولكنني أوصي باستخدامها كخط الدفاع الأول.

تأكد من أن تعريفات الفيروسات لديك محدثة، ثم قم بإجراء فحص كامل بدلاً من فحص سريع، حيث يمكن لبرامج المراقبة الاختباء في أعماق ملفات النظام. يعتبر فحص النظام بحثًا عن برامج التجسس و البرامج الضارة خطوة أساسية في الحفاظ على أمان بياناتك.

هل تحتاج حقًا إلى تنزيل برنامج مكافحة فيروسات إضافي إذا كان لديك Windows Defender مثبتًا؟

إذا لم تكن راضيًا عن نتائج الفحص، ففكر في استخدام حل موثوق به لمكافحة الفيروسات أو البرامج الضارة تابع لجهة خارجية مثل Malwarebytes أو Bitdefender. غالبًا ما تكتشف هذه الأدوات التهديدات التي قد تفوتها البرامج الافتراضية. هذه الأدوات المتخصصة توفر حماية متقدمة ضد برامج التجسس و البرامج الضارة.

حتى أن بعضها يقدم ميزات محددة لتحديد برامج تسجيل المفاتيح والجذور الخفية وأدوات الوصول عن بعد. لكنها لا تأتي مجانًا أو رخيصة. لذا، قبل الالتزام، تأكد من أن برنامج مكافحة الفيروسات يحتوي على جميع الميزات الأساسية.

3. مراجعة إضافات المتصفح

تُعد إضافات المتصفح أدوات مفيدة، ولكنها قد تتحول إلى أدوات تجسس على نشاطك. يمكن للملحقات الخبيثة أو المارقة تتبع عادات التصفح، وعرض الإعلانات، وتسجيل ضغطات المفاتيح، أو حتى إعادة توجيهك إلى مواقع ويب مزيفة لسرقة معلوماتك. لهذا السبب، تُعد مراجعة إضافات المتصفح أمرًا ضروريًا عند التحقق من وجود برامج مراقبة.

تفحص القائمة بعناية وابحث عن أي شيء لا تتعرف عليه أو تتذكر تثبيته. انتبه بشكل خاص إلى الملحقات التي تدعي أنها تقدم وظائف مساعدة مثل تعزيز الأمان – غالبًا ما تستخدم هذه الملحقات كأقنعة لبرامج التجسس. يجب فحص إضافات المتصفح بشكل دوري للتأكد من سلامة بياناتك.

أيضًا، تحقق من قائمتنا الشاملة لـ إضافات Chrome التي تبدو شرعية ولكنها تتجسس عليك، وتأكد من عدم تثبيت أي من الملحقات المذكورة. للحفاظ على سلامتك، التزم بالملحقات الموثوقة والتي حصلت على تقييمات جيدة من مطورين مرموقين. للمضي قدمًا، تحقق من سلامة الإضافات قبل تثبيتها في Chrome أو Firefox أو أي متصفح آخر. من الضروري فحص أذونات ملحقات كروم قبل تثبيتها.

4. التحقق من إمكانية الوصول إلى كاميرا الويب والميكروفون

تعتبر مراقبة كاميرا الويب أو الميكروفون في جهازك المحمول من الطرق المقلقة التي قد يستخدمها البعض للتجسس عليك. لذلك، من الضروري مراجعة التطبيقات التي لديها صلاحية الوصول إلى كاميرا الويب والميكروفون بشكل دوري لضمان خصوصيتك.

في نظام التشغيل Windows 11، انقر على أيقونة Windows، ثم انتقل إلى الإعدادات > الخصوصية والأمان، ثم مرر لأسفل إلى قسم أذونات التطبيق. من القائمة، حدد الكاميرا أو الميكروفون واستعرض التطبيقات التي لديها إذن الوصول إلى المستشعر المحدد.

في نظام التشغيل macOS، انتقل إلى إعدادات النظام > الخصوصية والأمان، ثم حدد الكاميرا أو الميكروفون من القائمة.

أثناء وجودك في الصفحات الخاصة بكل منهما، ابحث عن أي تطبيقات لا تتعرف عليها أو لم تمنحها الإذن بالوصول عن قصد. إذا كنت غير متأكد، قم بإيقاف تشغيل التطبيق وراقب ما إذا كان هناك أي خلل يحدث.

هناك طريقة أخرى لمعرفة ما إذا كنت مراقبًا وهي عندما يضيء ضوء كاميرا الويب بشكل عشوائي دون تدخل منك. ومع ذلك، قد لا يكون هذا هو الحال دائمًا، حيث يمكن لبعض برامج المراقبة المتطورة إيقاف تشغيل ضوء المؤشر أثناء تسجيلك، مما يجعل اكتشافها أكثر صعوبة. ينصح خبراء الأمن السيبراني بالتحقق من إعدادات الأمان بشكل دوري لضمان الحماية من برامج التجسس المحتملة.

5. فحص التطبيقات المُثبتة: دليل الخبراء لكشف برامج التجسس

غالبًا ما تتنكر برامج المراقبة في شكل تطبيقات غير ضارة أو مبهمة، على أمل الاندماج مع التطبيقات المشروعة. قد تقوم هذه التطبيقات أيضًا بتثبيت تطبيقات إضافية في الخلفية دون علمك. لهذا السبب، تُعد مراجعة جميع البرامج المثبتة على الكمبيوتر المحمول الخاص بك أمرًا ضروريًا بشكل دوري، خاصةً إذا كنت تشك في أن شخصًا ما قد عبث بجهازك. هذه المراجعة الدورية تعتبر جزءًا أساسيًا من استراتيجية الأمن السيبراني الخاصة بك.

في نظام التشغيل Windows 11، افتح الإعدادات وانتقل إلى التطبيقات > التطبيقات المثبتة لعرض قائمة بالتطبيقات المثبتة لديك.

في نظام التشغيل macOS، افتح مجلد التطبيقات أو انتقل إلى إعدادات النظام > عام > التخزين > التطبيقات للحصول على نظرة عامة مماثلة.

تصفح القائمة بشكل فردي وابحث عن أي شيء يبدو غير مألوف أو له اسم عام أو تم تثبيته مؤخرًا دون علمك. إذا لم تكن متأكدًا من تطبيق معين، فيمكن أن يساعدك البحث البسيط عبر الإنترنت عن اسمه أو مطوره أو وظيفته أو مراجعاته في تحديد شرعيته. ابحث عن “اسم التطبيق + مراجعات” أو “اسم التطبيق + برنامج تجسس” للحصول على معلومات أكثر تحديدًا.

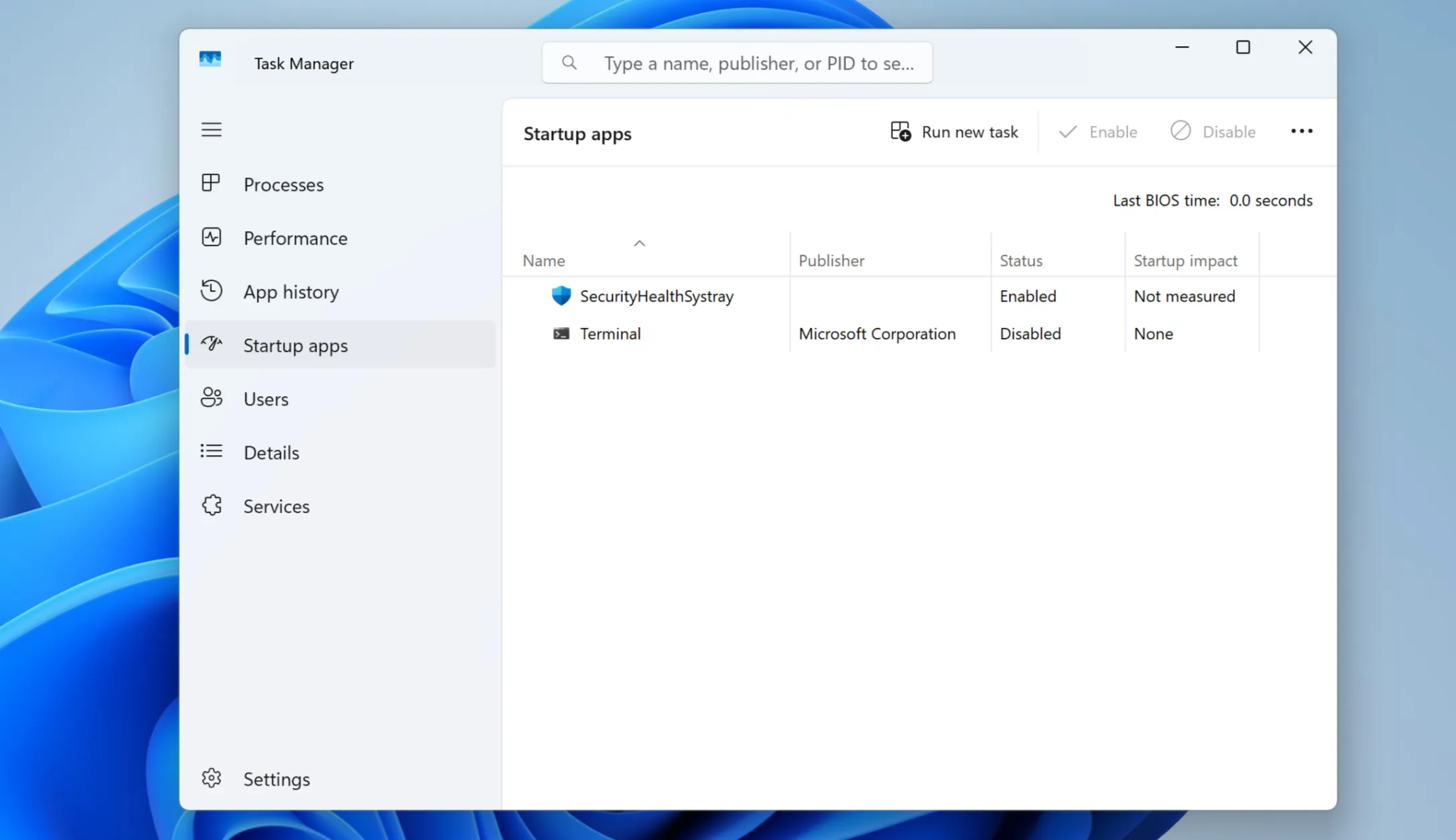

6. مراجعة تطبيقات بدء التشغيل

تم تصميم العديد من أنواع برامج المراقبة ليتم تشغيلها تلقائيًا عند بدء تشغيل الكمبيوتر المحمول الخاص بك، حتى تتمكن من البدء في جمع البيانات على الفور دون لفت الانتباه إلى نفسها. هذا شائع حتى بالنسبة لبرامج مراقبة الموظفين. تعتبر مراجعة برامج بدء التشغيل طريقة ذكية للكشف عن الأدوات المخفية التي تعمل في الخلفية، وهي خطوة أساسية في فحص برامج التجسس المحتملة.

لذا، فإن مراجعة برامج بدء التشغيل الخاصة بك هي طريقة ذكية للكشف عن الأدوات المخفية التي تعمل في الخلفية. في نظام التشغيل Windows 11، اضغط على Ctrl + Shift + Esc لفتح إدارة المهام (Task Manager)، ثم انقر فوق تطبيقات بدء التشغيل (Startup apps) في الشريط الجانبي الأيسر. يعرض هذا قائمة بجميع البرامج التي تم تعيينها ليتم تشغيلها عند بدء تشغيل النظام.

في نظام التشغيل macOS، انتقل إلى إعدادات النظام (System Settings) > عام (General) > عناصر تسجيل الدخول والملحقات (Login Items & Extensions) لرؤية قائمة مماثلة.

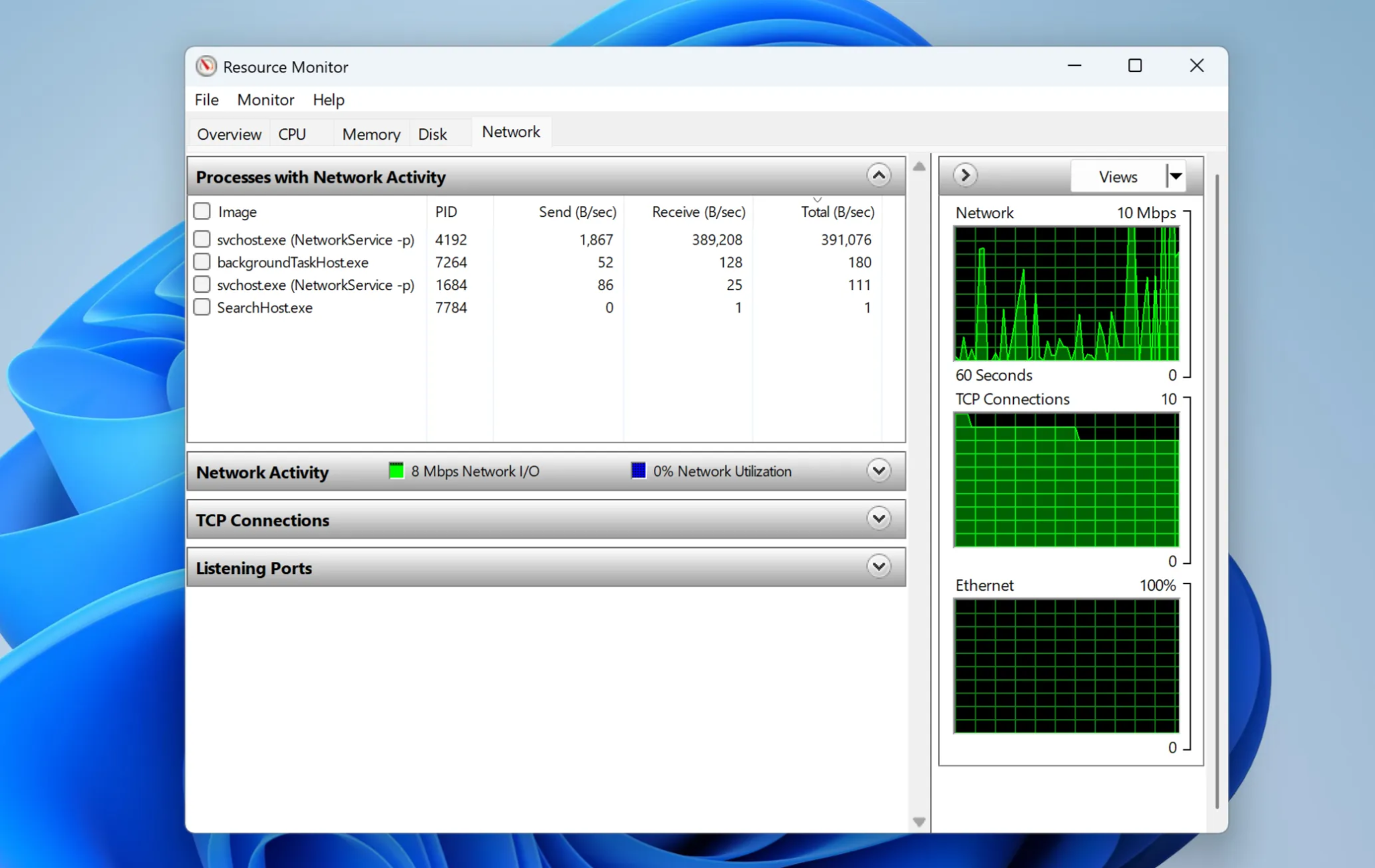

7. فحص نشاط الشبكة

تتمثل إحدى الميزات الفريدة لبرامج المراقبة في أنها غالبًا ما ترسل البيانات مرة أخرى إلى المالك، سواء كانت ضغطات المفاتيح أو لقطات الشاشة أو التسجيلات الصوتية أو سجلات النشاط. هذا يعني أنها ستستخدم اتصالك بالإنترنت بشكل متكرر حتى عندما لا تفعل أي شيء عبر الإنترنت، مما يجعلها علامة محتملة على وجود برامج تجسس.

لهذا السبب، يمكن أن يساعدك فحص نشاط الشبكة على الكمبيوتر المحمول الخاص بك في اكتشاف أي عمليات نقل غير عادية تشير إلى وجود برامج تجسس.

في نظام التشغيل Windows، ابحث عن Resource Monitor وحدده من نتائج البحث. بمجرد فتحه، حدد علامة التبويب Network للحصول على تفاصيل مفصلة عن استخدامك للشبكة. هذه الأداة، المعروفة أيضًا باسم “مراقب الموارد”، توفر رؤية شاملة لأنشطة الشبكة.

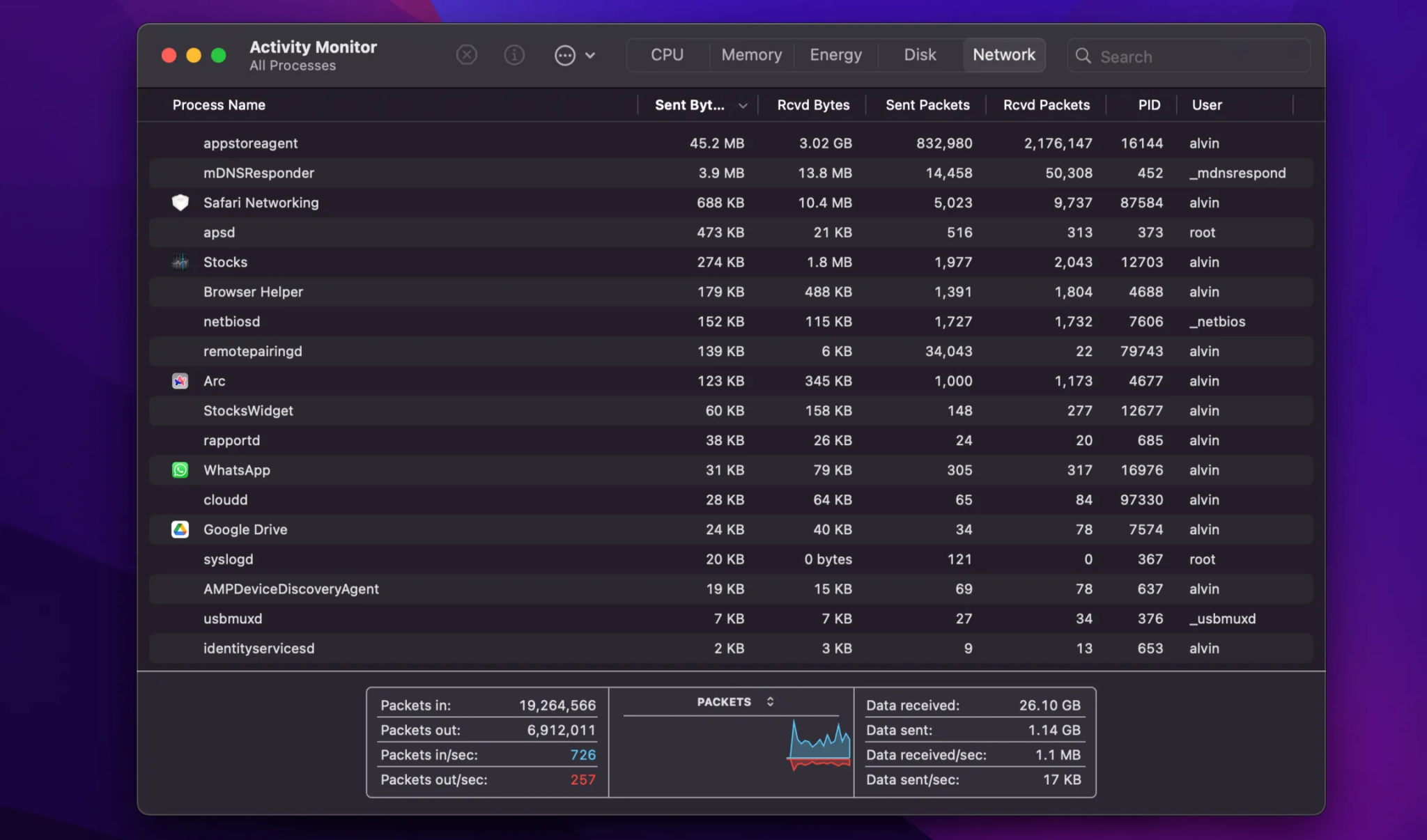

في نظام التشغيل macOS، افتح Activity Monitor وانقر فوق علامة التبويب Network. يتيح لك “مراقب النشاط” في macOS مراقبة استخدام الشبكة للتطبيقات والعمليات المختلفة.

أثناء عرض استخدام الشبكة، ابحث عن العمليات أو التطبيقات غير المألوفة التي ترسل أو تستقبل البيانات باستمرار في الخلفية. قد تكون الزيادات المفاجئة والمتكررة وغير المبررة في استخدام الشبكة علامة تحذير.

بالإضافة إلى Resource Monitor و Activity Monitor، يمكنك استخدام أدوات الطرف الثالث لمراقبة نشاط الشبكة على Linux و macOS و Windows. في نظام التشغيل Windows، يمكنك استخدام GlassWire أو NetBalancer. في نظام التشغيل macOS، يعد LuLu خيارًا ممتازًا.

إذا كانت لديك مخاوف بشأن قيام شخص ما بمراقبة الكمبيوتر الخاص بك ولكن لا يمكنك رؤية أي علامات واضحة، فراجع نظامك بحثًا عن تطبيقات غير مألوفة، وتحقق من حركة مرور الشبكة، وراجع برامج بدء التشغيل وامتدادات المتصفح. أفضل طريقة هي البدء بالطرق السهلة والانتقال إلى التقنيات الأكثر تقدمًا. غالبًا ما تكون مراقبة حركة مرور الشبكة خطوة حاسمة في تحديد التهديدات المحتملة.