المُلخص: القراصنة يستخدمون عناوين URL حقيقية لـ Google لتمرير البرامج الضارة خلسةً عبر برامج مكافحة الفيروسات وإلى متصفحك دون أن…

قراءة المزيدحماية

يعتبر الحفاظ على خصوصية بياناتك الشخصية عبر الإنترنت أمراً بالغ الأهمية. سوف تتعلم كيفية البقاء آمنًا عبر الإنترنت باستخدام أفضل تطبيقات جدار الحماية ومكافحة الفيروسات ، وكيفية إدارة كلمات المرور الخاصة بك وكيفية التعرف على عمليات الاحتيال ومخاطر الأمان.

إذا كنت تستخدم عناوين البريد الإلكتروني المؤقتة (Burner Emails) فقط لحماية نفسك من الرسائل المزعجة (Spam)، فأنت تفوت الكثير من…

قراءة المزيدقد يبدو الاشتراك في خدمة لإزالة بياناتك من الإنترنت حلاً جذابًا، ولكن الخطوة الأولى غالبًا ما تتطلب تزويد طرف ثالث…

قراءة المزيدالمُلخص: طور باحثون من HiddenLayer هجومًا جديدًا على نماذج اللغات الكبيرة (LLM) يسمى TokenBreaker. من خلال إضافة أو تغيير حرف…

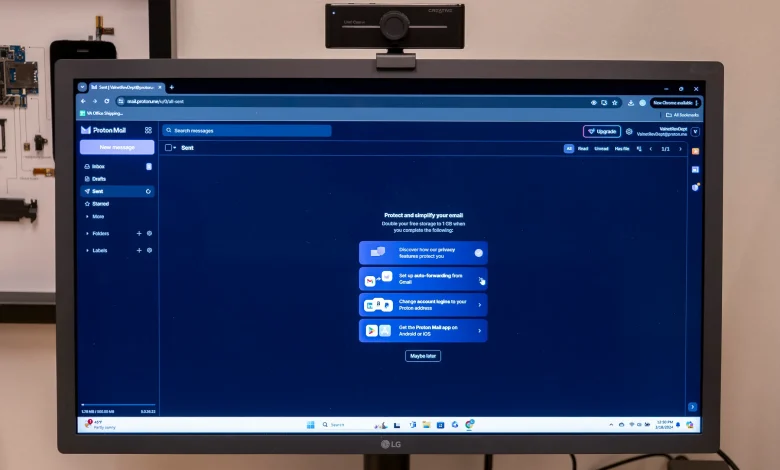

قراءة المزيدبعد سنوات من الولاء لـ Gmail، أنشأتُ أخيرًا حساب Proton Mail بهدف التحوّل الكامل. على الرغم من أن استخدام مزوّد…

قراءة المزيدلقد كنت أعتمد على تطبيق Microsoft Authenticator كمدير كلمات المرور الرئيسي الخاص بي، ولكن مع إيقاف تشغيل هذه الميزة قريبًا،…

قراءة المزيدالدارك ويب (Dark Web) مليء بالمحتوى غير القانوني والخطير، ولكن من غير المرجح أن تصادفه ما لم تكن تبحث عنه…

قراءة المزيدهذا الأسبوع، أرسلت لي والدتي رسالة تسأل عما إذا كانت رسالة تلقتها من خدمة توصيل حقيقية أم لا. لحسن حظي،…

قراءة المزيدلا توجد العديد من منصات التواصل الاجتماعي جذابة مثل TikTok، ولكن شعبيتها تجعلها أيضًا هدفًا للمحتالين. إذا كنت تحب تصفح…

قراءة المزيدهل شعرت يومًا أن هناك من يراقبك عبر جهازك المحمول؟ إذا كان جهازك يتصرف بغرابة، فقد لا يكون الأمر…

قراءة المزيدلم أعتبر الويب المظلم تهديدًا حقيقيًا أبدًا حتى نبهتني إحدى خدماتي المفضلة إلى خرق بيانات. كانت تلك بمثابة جرس إنذار…

قراءة المزيدتُعد أجهزة الراوتر مُكوِّنات أساسية في البنية التحتية للشبكات، ويمكن أن تدوم لعقود. ولكن إذا كانت قديمة جدًا، فقد…

قراءة المزيد